Flask Message Board

刷题记录

题目说了是flask框架那就是ssti

可以在title,author,content中尝试

发现注入点在author

尝试ssti

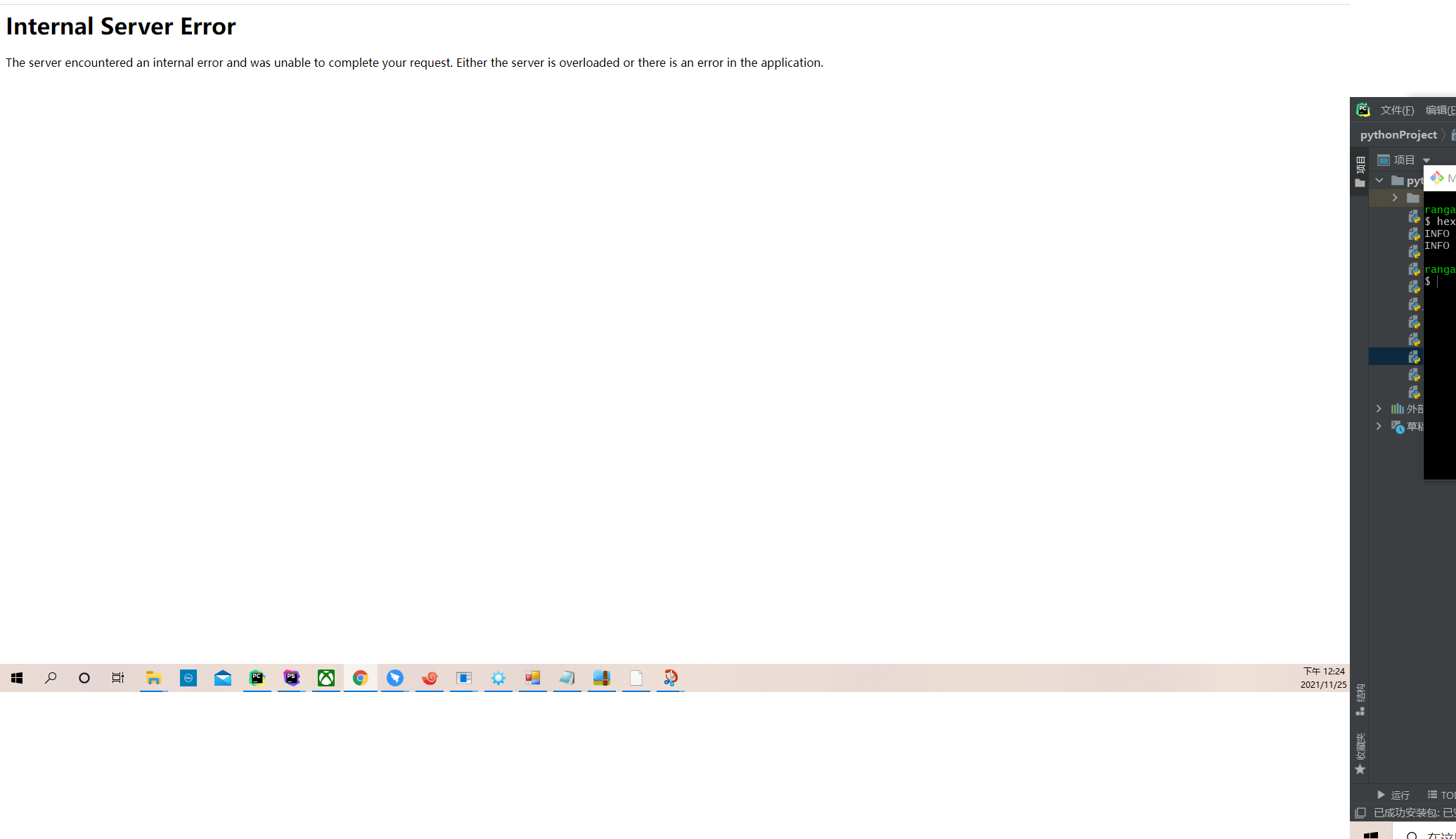

报错

看到下面

有个过滤模型,所以想在author处ssti就很难,但是天无绝人之路,在最底下发现了admin页面,进入页面发现自己不是admin用户,而且识别是否为admin是用session进行的

flask有自己的一套session的生成方法,需要一个密钥来生成,我们伪造session也需要密钥,看看密钥在不在配置文件里

找到了密钥

接下来写我们的伪造session脚本

1 | from flask import Flask |

运行结果

将cookie中的session换成该值

访问成功

看到有上传文件的功能,试下能不能文件上传

但是没有回显,不知道有没有上传成功,就算上传成功了也不知道文件的位置

查看网页源码

访问给出的路由得到源码和模型

实在是看不懂了去找了官方wp

因为这样那样,在connet输入1024个字节就能拿到flag